La gestion de la mobilité d’entreprise permet d’apaiser les craintes liées à la sécurité du BYOD

Last Updated on juillet 19, 2023 by Tatyana Vandich

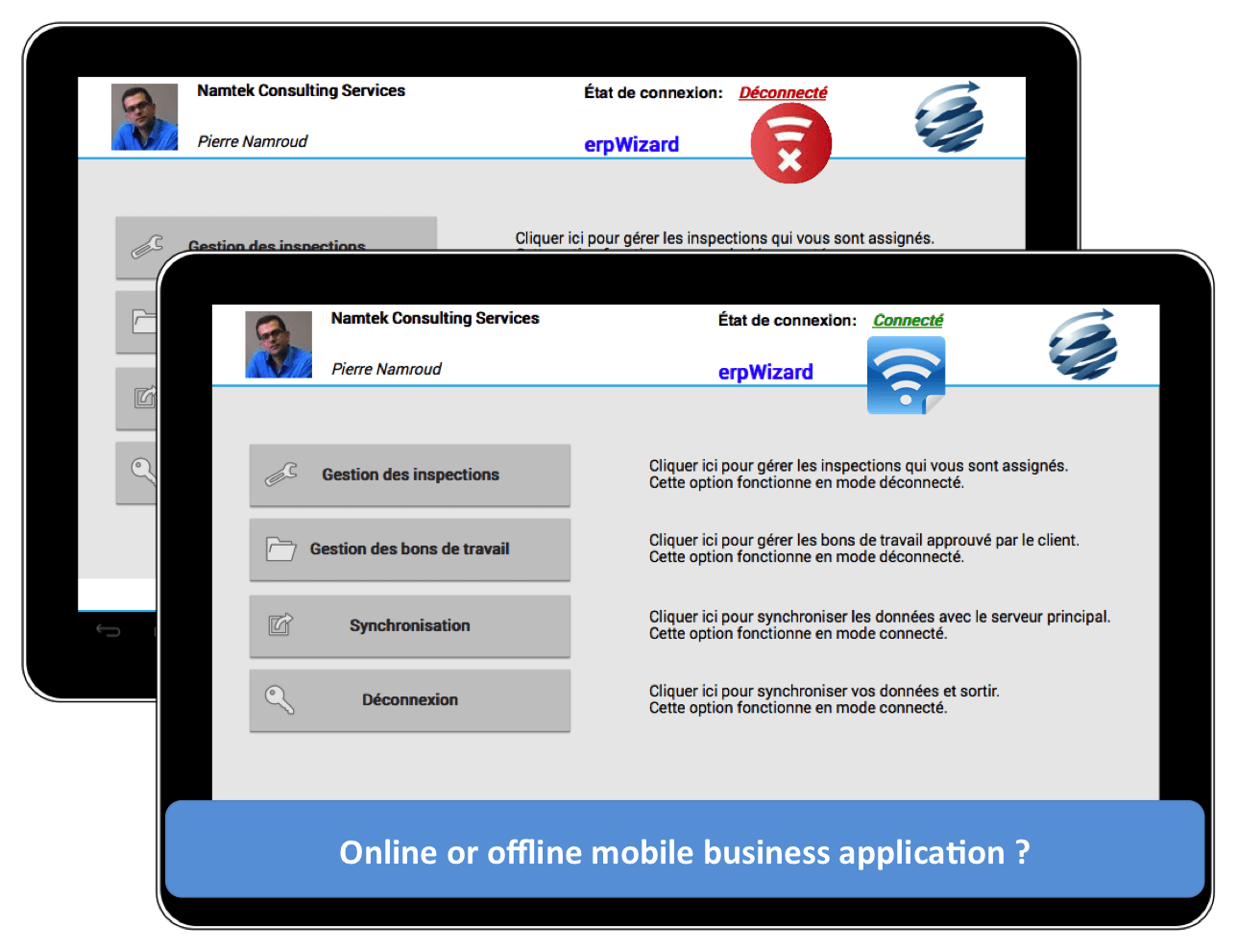

Lagestion de la mobilité d’entreprise, également connue sous le nom d’EMM, a permis d’atténuer le stress et les craintes des chefs d’entreprise et des responsables informatiques lorsqu’il s’agit d’apporter ses propres appareils(BYOD) au travail. Avant l’EMM, il y avait de nombreuses responsabilités en ce qui concerne le BYOD. La sécurité de l’entreprise et ses données sensibles peuvent facilement être violées. Puis le MDM (Mobile Device Management) est entré en scène. Cela n’était cependant pas encore suffisant car il se concentrait uniquement sur l’administration des appareils mobiles, tels que les tablettes et les smartphones des employés. Les professionnels de l’informatique ont dû aller encore plus loin car de plus en plus de dirigeants ont réalisé qu’il était trop facile pour les employés, qui utilisaient leurs appareils mobiles personnels en déplacement pour se connecter et accéder à des applications approuvées, de télécharger et d’utiliser également des applications gratuites et impossibles à gérer. Beaucoup de ces employés ont alors commencé à contourner ces applications approuvées et à utiliser les applications gratuites.

Lagestion de la mobilité d’entreprise, également connue sous le nom d’EMM, a permis d’atténuer le stress et les craintes des chefs d’entreprise et des responsables informatiques lorsqu’il s’agit d’apporter ses propres appareils(BYOD) au travail. Avant l’EMM, il y avait de nombreuses responsabilités en ce qui concerne le BYOD. La sécurité de l’entreprise et ses données sensibles peuvent facilement être violées. Puis le MDM (Mobile Device Management) est entré en scène. Cela n’était cependant pas encore suffisant car il se concentrait uniquement sur l’administration des appareils mobiles, tels que les tablettes et les smartphones des employés. Les professionnels de l’informatique ont dû aller encore plus loin car de plus en plus de dirigeants ont réalisé qu’il était trop facile pour les employés, qui utilisaient leurs appareils mobiles personnels en déplacement pour se connecter et accéder à des applications approuvées, de télécharger et d’utiliser également des applications gratuites et impossibles à gérer. Beaucoup de ces employés ont alors commencé à contourner ces applications approuvées et à utiliser les applications gratuites.

C’est alors que l’EMM est apparu. Cette nouvelle gestion de la sécurité a été mise au point pour garantir non seulement la sécurité des appareils eux-mêmes, mais aussi celle des données sensibles de l’entreprise qui se trouvent sur ces appareils. L’EMM permet de mieux contrôler qui accède à quelles données et à partir de quel endroit. L’objectif était de sensibiliser et de gérer davantage les appareils et les applications des employés et de fixer les restrictions nécessaires à la protection globale des données de l’entreprise.

L’EMM, qui englobe le MDM, le peut :

- contrer toute menace découverte en identifiant les appareils jail-broken

- aider les employés à trouver des applications sûres et faciles à gérer pour accomplir efficacement leurs tâches professionnelles.

- permettre un meilleur contrôle des informations de l’entreprise sur les appareils mobiles en distinguant les données de l’entreprise et les données personnelles sur chaque appareil mobile

- assurer une sécurité mobile optimale tout en augmentant la productivité et la satisfaction des employés

Parmi les caractéristiques, citons :

- Un casier de contenu sécurisé

- Installation et mise à jour silencieuses des applications

- De nouvelles politiques pour contrôler l’accès au courrier électronique de l’entreprise

- Verrouillage des dispositifs

- Effacement à distance des données de l’entreprise

- Effacement à distance de l’appareil complet

- Gestion automatique basée sur la localisation (ou geofencing)

Il est clair que la révolution mobile a changé beaucoup de choses pour les entreprises. Au lieu de craindre ce changement, les cadres et les responsables informatiques sont nombreux à l’adopter et à l’utiliser pour accroître l’efficacité globale de l’entreprise. Avec l’aide de l’EMM et du MDM, les données de l’entreprise seront sécurisées, quel que soit le dispositif à partir duquel un employé décide de travailler.